1. Wprowadzenie do tematu

Przegląd algorytmu Diffiego-Hellmana: Algorytm Diffiego-Hellmana jest podstawowym protokołem w dziedzinie kryptografii, szeroko rozpoznawany za umożliwianie bezpiecznej komunikacji przez niezabezpieczone kanały. Był jedną z pierwszych praktycznych implementacji protokołów wymiany kluczy, które pozwalały dwóm stronom na bezpieczne udostępnianie sobie sekretnego klucza, który następnie mógł być używany do szyfrowania kolejnych komunikatów.

Znaczenie w bezpiecznej komunikacji: Znaczenie algorytmu polega na jego zdolności do ułatwienia bezpiecznej wymiany kluczy bez potrzeby wcześniejszego współdzielenia tajemnicy, co było przełomowym rozwojem w praktykach kryptograficznych. Ta metoda wymiany kluczy jest kluczowa w wielu nowoczesnych protokołach kryptograficznych, w tym SSL/TLS, które zabezpiecza ruch w Internecie, oraz różnych technologiach VPN. Stał się fundamentalnym elementem zapewniającym prywatność i bezpieczeństwo w cyfrowej komunikacji na całym świecie.

Wprowadzenie to ustanawia scenę dla głębszego zbadania algorytmu Diffiego-Hellmana, podkreślając jego kluczową rolę w dziedzinie kryptografii i bezpiecznej komunikacji. Kolejne sekcje będą zagłębiać się w tło historyczne, techniczne działanie i praktyczne zastosowania algorytmu.

To wprowadzenie dostarcza migawki znaczenia i funkcjonalności algorytmu Diffiego-Hellmana we współczesnej kryptografii. Następne sekcje będą badać jego historyczny rozwój, aspekty techniczne i praktyczne zastosowania w większym szczególe.

2. Tło historyczne

Początki algorytmu Diffiego-Hellmana: Algorytm Diffiego-Hellmana, zaprojektowany przez Whitfielda Diffiego i Martina Hellmana w 1976 roku, oznaczał znaczący punkt zwrotny w dziedzinie kryptografii. Okres ten charakteryzował się wzrostem badań i rozwoju w technikach kryptograficznych, w dużej mierze napędzanym przez rosnące zapotrzebowanie na bezpieczne kanały komunikacji w erze cyfrowej.

Wpływ na kryptografię: Przed wprowadzeniem algorytmu Diffiego-Hellmana, bezpieczna komunikacja zwykle wymagała wymiany tajnego klucza osobiście lub przez bezpieczny kanał, co nie zawsze było praktyczne lub wykonalne. Przełomowy wkład Diffiego i Hellmana polegał na wprowadzeniu metody, dzięki której dwie strony mogły bezpiecznie wygenerować wspólny tajny klucz przez niezabezpieczony kanał. To innowacyjne podejście położyło podwaliny pod rozwój kryptografii z kluczem publicznym i od tego czasu wpłynęło na niezliczone protokoły kryptograficzne i standardy bezpieczeństwa.

Kontekst historyczny algorytmu Diffiego-Hellmana podkreśla jego przełomowy wpływ na dziedzinę kryptografii, fundamentalnie zmieniając sposób osiągania bezpiecznej komunikacji.

W tej sekcji podkreśliliśmy rewolucyjny wpływ algorytmu Diffiego-Hellmana na dziedzinę kryptografii. Następne sekcje będą zagłębiać się w kluczowe terminy i definicje, po czym nastąpi krok po kroku wyjaśnienie algorytmu, używając praktycznego przykładu.

3. Kluczowe terminy i definicje wyjaśnione

Wymiana kluczy: Jest to proces, dzięki któremu dwie strony ustalają wspólny sekret przez niezabezpieczony kanał komunikacyjny. W kontekście algorytmu Diffiego-Hellmana, wymiana kluczy pozwala dwóm stronom uzgodnić sekretny klucz, który może być używany do szyfrowanej komunikacji.

Klucze publiczne i prywatne: To dwie składowe szyfrowania w wielu systemach kryptograficznych. W algorytmie Diffiego-Hellmana, każda strona posiada klucz prywatny (utrzymywany w tajemnicy) oraz klucz publiczny (udostępniany otwarcie). Magia algorytmu tkwi w tym, jak te klucze wchodzą w interakcje, aby wyprodukować wspólny sekret.

Arytmetyka modularna: System arytmetyki dla liczb całkowitych, gdzie liczby „zawijają się” po osiągnięciu pewnej wartości, znanej jako moduł. Algorytm Diffiego-Hellmana w dużej mierze opiera się na właściwościach arytmetyki modularnej.

Liczby pierwsze: Liczba pierwsza to liczba naturalna większa od 1, która nie ma dodatnich dzielników innych niż 1 i sama siebie. W algorytmie Diffiego-Hellmana, duża liczba pierwsza jest kluczową częścią procesu wymiany kluczy.

Problem logarytmu dyskretnego: Jest to problem znalezienia wykładnika w wyrażeniu ![]() , gdzie

, gdzie ![]() i

i ![]() są znane, a

są znane, a ![]() jest liczbą pierwszą. Bezpieczeństwo algorytmu Diffiego-Hellmana opiera się na trudności rozwiązania problemu logarytmu dyskretnego w skończonym polu.

jest liczbą pierwszą. Bezpieczeństwo algorytmu Diffiego-Hellmana opiera się na trudności rozwiązania problemu logarytmu dyskretnego w skończonym polu.

Zrozumienie tych kluczowych terminów jest niezbędne do pojęcia, jak funkcjonuje algorytm Diffiego-Hellmana i dlaczego jest bezpieczny. Następne sekcje przedstawią krok po kroku ilustrację algorytmu w działaniu i zagłębią się w jego matematyczne podstawy.

Ta sekcja wyjaśnia podstawowe pojęcia związane z algorytmem Diffiego-Hellmana, przygotowując grunt pod szczegółowe zbadanie samego algorytmu. W następnej części, za pomocą praktycznego przykładu, zilustrujemy jak algorytm ułatwia bezpieczną wymianę klucza.

4. Algorytm krok po kroku w użyciu: Przykład Alicji i Boba

Scenariusz: Alicja i Bob chcą komunikować się bezpiecznie, ale muszą ustalić wspólny sekretny klucz przez niezabezpieczony kanał. Postanawiają użyć do tego celu algorytmu Diffiego-Hellmana.

Początkowa konfiguracja

- Wybór wspólnych parametrów: Alicja i Bob zgadzają się na dużą liczbę pierwszą

oraz podstawę

oraz podstawę  (która jest pierwiastkiem pierwotnym modulo

(która jest pierwiastkiem pierwotnym modulo  ). Te wartości są publiczne i mogą być znane przez podsłuchującego bez zagrożenia bezpieczeństwa.

). Te wartości są publiczne i mogą być znane przez podsłuchującego bez zagrożenia bezpieczeństwa.

- Przykładowe parametry: Powiedzmy, że

i

i  .

.

Generowanie kluczy prywatnych i publicznych

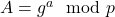

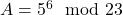

- Klucze Alicji: Alicja wybiera tajny klucz prywatny, powiedzmy

, i oblicza swój publiczny klucz jako

, i oblicza swój publiczny klucz jako  , co daje

, co daje  .

.

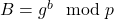

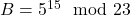

- Klucze Boba: Podobnie, Bob wybiera swój klucz prywatny

, powiedzmy

, powiedzmy  , i oblicza swój publiczny klucz jako

, i oblicza swój publiczny klucz jako  , co daje

, co daje  .

.

Wymiana kluczy publicznych

- Alicja i Bob wymieniają się swoimi publicznymi kluczami

i

i  przez niezabezpieczony kanał.

przez niezabezpieczony kanał.

Obliczanie wspólnego sekretu

- Obliczenia Alicji: Alicja otrzymuje publiczny klucz Boba

i oblicza wspólny sekret używając swojego prywatnego klucza

i oblicza wspólny sekret używając swojego prywatnego klucza  :

:  .

.

- Obliczenia Boba: Bob otrzymuje publiczny klucz Alicji

i oblicza wspólny sekret używając swojego prywatnego klucza

i oblicza wspólny sekret używając swojego prywatnego klucza  :

:  .

.

Wspólny sekret

Obliczenia obu stron dają ten sam wspólny sekret ![]() , który Alicja i Bob mogą teraz użyć do bezpiecznej komunikacji.

, który Alicja i Bob mogą teraz użyć do bezpiecznej komunikacji.

Wniosek: Ten przykład pokazuje, jak Alicja i Bob używają algorytmu Diffiego-Hellmana do bezpiecznego ustalenia wspólnego sekretnego klucza, pomimo potencjalnych podsłuchów. Bezpieczeństwo algorytmu opiera się na trudności problemu logarytmu dyskretnego, co sprawia, że dla podsłuchującego obliczeniowo niewykonalne jest ustalenie wspólnego sekretu.

Ta sekcja zapewnia ilustrację praktyczną, krok po kroku dla algorytmu Diffiego-Hellmana w akcji. W kolejnej części przyjrzymy się matematycznemu wyjaśnieniu stojącemu za algorytmem, zagłębiając się dalej w jego kryptograficzne podstawy.

5. Matematyczne Wyjaśnienie

Podstawowa Zasada: Bezpieczeństwo algorytmu Diffiego-Hellmana ma swoje korzenie w matematycznej koncepcji potęgowania modularnego i trudności problemu logarytmu dyskretnego. Podstawowa idea zakłada, że chociaż obliczanie potęg modulo liczby pierwszej jest obliczeniowo proste, to wykonanie operacji odwrotnej, czyli znalezienie logarytmu dyskretnego, jest niezwykle trudne.

Potęgowanie Modularne

W kontekście Diffiego-Hellmana, potęgowanie modularne polega na obliczeniu reszty z dzielenia, kiedy liczba całkowita ![]() (podstawa), podniesiona do potęgi

(podstawa), podniesiona do potęgi ![]() (wykładnik), jest dzielona przez moduł

(wykładnik), jest dzielona przez moduł ![]() . Matematycznie jest to przedstawiane jako

. Matematycznie jest to przedstawiane jako ![]() .

.

Przykład Potęgowania Modularnego:

Jeśli mamy ![]() ,

, ![]() , i

, i ![]() , wtedy

, wtedy ![]() .

.

Obliczenie to jest proste i może być efektywnie wykonane nawet dla dużych liczb.

Problem Logarytmu Dyskretnego

Problem logarytmu dyskretnego to wyzwanie polegające na określeniu ![]() biorąc pod uwagę

biorąc pod uwagę ![]() oraz

oraz ![]() , gdzie

, gdzie ![]() jest dużą liczbą pierwszą.

jest dużą liczbą pierwszą.

Na przykład, biorąc pod uwagę ![]() , znalezienie wartości

, znalezienie wartości ![]() jest niebanalne i wymaga intensywnych obliczeń, szczególnie gdy rozmiar

jest niebanalne i wymaga intensywnych obliczeń, szczególnie gdy rozmiar ![]() wzrasta.

wzrasta.

Implikacja Bezpieczeństwa

Bezpieczeństwo algorytmu Diffiego-Hellmana opiera się na trudności rozwiązania problemu logarytmu dyskretnego. Nawet jeśli podsłuchujący zna podstawę ![]() , moduł

, moduł ![]() oraz publiczne klucze

oraz publiczne klucze ![]() i

i ![]() , nie mogą oni łatwo ustalić prywatnych kluczy lub wspólnego sekretu ze względu na obliczeniową trudność problemu logarytmu dyskretnego.

, nie mogą oni łatwo ustalić prywatnych kluczy lub wspólnego sekretu ze względu na obliczeniową trudność problemu logarytmu dyskretnego.

Wniosek: Matematyczne podstawy algorytmu Diffiego-Hellmana zapewniają jego skuteczność i bezpieczeństwo. Łatwe obliczenia eksponentacji modularnej potrzebne do generowania klucza, w kontraście z wyzwaniem, jakim jest problem logarytmu dyskretnego dla atakującego, tworzą bezpieczne środowisko dla wymiany kluczy.

Ta sekcja wyjaśnia matematyczne zasady, które czynią algorytm Diffiego-Hellmana zarówno bezpiecznym, jak i praktycznym. Następnie porównamy Diffiego-Hellmana z RSA, kryptografią symetryczną/asymetryczną oraz Perfect Forward Secrecy (PFS), podkreślając unikalne aspekty i zastosowania każdego z nich.

6. DH vs RSA vs Symmetric/Asymmetric Cryptography vs PFS

Diffie-Hellman (DH) vs RSA

- Generowanie i wymiana kluczy: DH jest przede wszystkim używany do bezpiecznej wymiany kluczy, podczas gdy RSA jest używane zarówno do wymiany kluczy, jak i do podpisów cyfrowych. RSA generuje parę kluczy do szyfrowania i deszyfrowania, podczas gdy DH generuje wspólny sekretny klucz.

- Podstawa matematyczna: RSA opiera się na trudności faktoryzacji dużych liczb pierwszych, podczas gdy DH opiera się na problemie logarytmu dyskretnego.

- Zastosowania: RSA jest często używane do zabezpieczania komunikacji e-mail i podpisów cyfrowych, podczas gdy DH jest powszechnie używany w ustanawianiu bezpiecznych kanałów komunikacyjnych, jak w protokołach SSL/TLS.

DH vs Kryptografia Symetryczna

- Dystrybucja kluczy: Kryptografia symetryczna używa tego samego klucza do szyfrowania i deszyfrowania. DH, jako technika asymetryczna, rozwiązuje problem dystrybucji kluczy poprzez bezpieczną wymianę kluczy przez niezabezpieczony kanał.

- Prędkość i zużycie zasobów: Algorytmy symetryczne są generalnie szybsze i wymagają mniej zasobów niż DH. Jednakże DH jest bardziej odpowiedni dla scenariuszy, gdzie wymiana kluczy jest konieczna bez wcześniejszej bezpiecznej komunikacji.

DH vs Kryptografia Asymetryczna

- Klucze publiczne i prywatne: Zarówno DH, jak i ogólne metody kryptografii asymetrycznej używają pary kluczy. Różnica leży w ich zastosowaniu; metody asymetryczne takie jak RSA używają par kluczy do szyfrowania/odszyfrowywania, podczas gdy DH używa ich wyłącznie do bezpiecznej wymiany kluczy.

- Bezpieczna komunikacja: Kryptografia asymetryczna jest często używana do początkowego ustawienia bezpiecznej komunikacji, włączając wymianę symetrycznych kluczy dla bieżącej komunikacji, gdzie DH odgrywa kluczową rolę.

DH i doskonała poufność w przód (PFS)

- Koncepcja PFS: PFS to funkcja systemów kryptograficznych, która zapewnia bezpieczeństwo zaszyfrowanych danych nawet jeśli prywatne klucze serwera zostaną później skompromitowane.

- Rola DH: DH, używane w połączeniu z efemerycznymi kluczami (kluczami, które są regenerowane dla każdej sesji), jest kluczowe w osiąganiu PFS. Wynika to z faktu, że klucze użyte do szyfrowania transmisji nie są zapisywane i nie mogą być regenerowane, zapewniając, że poprzednie komunikacje pozostają bezpieczne nawet jeśli długoterminowe klucze zostaną skompromitowane.

Wniosek: Algorytm Diffiego-Hellmana, choć różni się od RSA i tradycyjnych metod kryptograficznych symetrycznych/asymetrycznych, odgrywa uzupełniającą rolę w szerszym krajobrazie kryptografii. Jego zastosowanie w połączeniu z tymi metodami, szczególnie w osiąganiu PFS, podkreśla jego znaczenie w nowoczesnych protokołach bezpieczeństwa.

Ta sekcja zapewnia porównawcze zrozumienie pozycji algorytmu Diffiego-Hellmana w stosunku do innych technologii kryptograficznych. Następnie omówimy zalety i wady algorytmu Diffiego-Hellmana, dostarczając zrównoważoną perspektywę na jego użyteczność i ograniczenia.

7. Zalety i wady algorytmu Diffiego-Hellmana

Zalety algorytmu Diffiego-Hellmana:

- Bezpieczna wymiana kluczy: Jedną z głównych zalet algorytmu Diffiego-Hellmana jest jego zdolność do bezpiecznej wymiany kluczy kryptograficznych przez niezabezpieczony kanał. Eliminuje to potrzebę bezpiecznej początkowej wymiany kluczy.

- Doskonała poufność w przód (PFS): Kiedy zaimplementowany z efemerycznymi kluczami, Diffie-Hellman zapewnia PFS, gwarantując, że kompromitacja długoterminowych kluczy nie naruszy bezpieczeństwa kluczy z przeszłych sesji.

- Odporność na pewne typy ataków: Algorytm jest odporny na ataki przechwycenia, ponieważ proces wymiany kluczy nie ujawnia samych sekretnych kluczy.

- Skalowalność: Diffie-Hellman nadaje się do implementacji na dużą skalę, szczególnie w systemach, gdzie ma miejsce wiele wymian kluczy.

Wady algorytmu Diffiego-Hellmana:

- Podatność na ataki typu man-in-the-middle: Bez dodatkowego mechanizmu uwierzytelniania, algorytm jest podatny na ataki typu man-in-the-middle, gdzie atakujący może przechwycić i zmodyfikować wymieniane klucze.

- Intensywność obliczeniowa: Algorytm wymaga znaczących zasobów obliczeniowych do generowania kluczy, co może być ograniczeniem w środowiskach o ograniczonych zasobach.

- Brak uwierzytelniania: Sam w sobie, Diffie-Hellman nie zapewnia sposobu na uwierzytelnienie stron zaangażowanych w wymianę kluczy. Zazwyczaj musi być połączony z innymi metodami uwierzytelniania.

- Podatność na pewne ataki kryptoanalityczne: Chociaż jest bezpieczny przed wieloma rodzajami ataków, specyficzne techniki kryptoanalityczne, takie jak te oparte na problemie logarytmu dyskretnego, mogą stanowić zagrożenie, szczególnie jeśli użyte są słabe parametry.

Wniosek: Algorytm Diffiego-Hellmana oferuje znaczące korzyści w bezpiecznej wymianie kluczy i poufności w przód, ale ma także ograniczenia, które wymagają starannej implementacji i często wymagają jego używania w połączeniu z innymi protokołami kryptograficznymi. Zrozumienie tych zalet i wad jest kluczowe dla skutecznego wdrażania algorytmu w różnych systemach kryptograficznych.

Ta sekcja przedstawia mocne strony i wyzwania związane z algorytmem Diffiego-Hellmana, dostarczając kompleksowego widoku jego zastosowania. Następnie zagłębimy się w przypadki użycia i rzeczywiste systemy implementujące algorytm Diffiego-Hellmana, aby zilustrować jego praktyczne zastosowania.

8. Przypadki użycia algorytmu Diffiego-Hellmana:

- Zabezpieczanie ruchu sieciowego: Algorytm Diffiego-Hellmana jest szeroko stosowany w protokołach SSL/TLS do ustanawiania bezpiecznych sesji w Internecie, szczególnie w połączeniach HTTPS.

- Komunikacja VPN: Wirtualne sieci prywatne (VPN) często wykorzystują algorytm Diffiego-Hellmana do bezpiecznej wymiany kluczy, umożliwiając zaszyfrowane tunele przez niezabezpieczone sieci.

- Szyfrowanie wiadomości: Wiele usług szyfrowanych wiadomości wykorzystuje algorytm Diffiego-Hellmana do ustanawiania bezpiecznych kanałów do prywatnych rozmów.

Rzeczywiste systemy wdrażające algorytm Diffiego-Hellmana:

- Platformy e-commerce: Strony internetowe zajmujące się sprzedażą online często wdrażają algorytm Diffiego-Hellmana w protokołach SSL/TLS, aby chronić dane klientów podczas transakcji.

- Systemy bankowe: Instytucje finansowe używają algorytmu Diffiego-Hellmana do zabezpieczania sesji bankowości internetowej, chroniąc wrażliwe transakcje finansowe.

- Systemy bezpieczeństwa przedsiębiorstw: Duże organizacje wdrażają algorytm Diffiego-Hellmana do zabezpieczania komunikacji wewnętrznej i ochrony dostępu do poufnych zasobów korporacyjnych.

Znaczenie we współczesnej kryptografii:

Szerokie przyjęcie algorytmu Diffiego-Hellmana w tych systemach podkreśla jego znaczenie we współczesnej kryptografii, zapewniając fundament dla bezpiecznych interakcji cyfrowych w różnych sektorach.

Jego zastosowanie w różnorodnych scenariuszach, od komunikacji indywidualnej po rozwiązania bezpieczeństwa na dużą skalę dla przedsiębiorstw, odzwierciedla wszechstronność i solidność algorytmu.

Wniosek: Użycie algorytmu Diffiego-Hellmana w różnych rzeczywistych systemach i aplikacjach podkreśla jego kluczową rolę w zabezpieczaniu nowoczesnej komunikacji cyfrowej. Jego zdolność do ułatwiania bezpiecznej wymiany kluczy na różnych platformach i sieciach czyni go niezbędnym narzędziem w arsenale protokołów kryptograficznych.

Ta sekcja ilustruje praktyczne zastosowania algorytmu Diffiego-Hellmana w różnych branżach i systemach, demonstrując jego szeroką użyteczność. W następnej sekcji przyjrzymy się innym podobnym algorytmom kryptograficznym, dostarczając wglądów w szerszy krajobraz technologii kryptograficznych.

9. Inne podobne algorytmy

Eliptyczna krzywa Diffiego-Hellmana (ECDH)

- Przegląd: ECDH to wariant algorytmu Diffiego-Hellmana, który wykorzystuje kryptografię eliptycznych krzywych.

- Główna różnica: Zamiast stosować arytmetykę modularną z dużymi liczbami pierwszymi, ECDH działa na krzywych eliptycznych, zapewniając podobny poziom bezpieczeństwa przy mniejszych rozmiarach kluczy, co zwiększa efektywność.

- Zastosowania: ECDH jest szeroko stosowany we współczesnych aplikacjach kryptograficznych, w tym w bezpiecznych usługach komunikacyjnych i protokołach bezpieczeństwa bezprzewodowego.

RSA (Rivest–Shamir–Adleman)

- Przegląd: RSA to inny szeroko stosowany algorytm w kryptografii z kluczem publicznym.

- Główna różnica: W przeciwieństwie do Diffiego-Hellmana, który jest głównie używany do wymiany kluczy, RSA może być używany zarówno do szyfrowania, jak i do podpisów cyfrowych.

- Zastosowanie: RSA jest powszechnie stosowane w zabezpieczaniu komunikacji e-mail, dystrybucji oprogramowania i podpisach cyfrowych.

Kwantowa dystrybucja klucza (QKD)

- Przegląd: QKD to metoda bezpiecznej komunikacji wykorzystująca zasady mechaniki kwantowej.

- Główna różnica: Zapewnia teoretyczne bezpieczeństwo oparte na prawach fizyki kwantowej, co jest zasadniczo różne od matematycznej złożoności leżącej u podstaw algorytmu Diffiego-Hellmana.

- Potencjał na przyszłość: QKD obiecuje być bezpieczny przed atakami z komputerów kwantowych, co stanowi potencjalne zagrożenie dla algorytmów takich jak Diffie-Hellman i RSA.

Kryptografia oparta na kratownicach

- Przegląd: Ta forma kryptografii opiera się na trudności matematycznych problemów związanych ze strukturami kratownic.

- Rosnące znaczenie: Schematy oparte na kratownicach zyskują na uwadze, ponieważ uważa się, że są odporne na ataki komputerów kwantowych, w przeciwieństwie do Diffiego-Hellmana.

- Zastosowanie: Jest obiecującym kandydatem na standardy kryptografii postkwantowej.

Wniosek: Chociaż algorytm Diffiego-Hellmana jest podstawowym składnikiem współczesnej kryptografii, istnieje kilka innych algorytmów kryptograficznych, każdy z unikalnymi cechami i zastosowaniami. Zrozumienie tych podobieństw i różnic jest kluczowe przy wyborze odpowiedniej metody kryptograficznej dla konkretnych potrzeb bezpieczeństwa, szczególnie w epoce, gdy jako nowa granica pojawia się informatyka kwantowa.

Ta sekcja zapewnia przegląd algorytmów kryptograficznych podobnych do Diffiego-Hellmana, podkreślając ich unikalne cechy i znaczenie w różnych zastosowaniach. W następnej sekcji przyjrzymy się rzeczywistym scenariuszom wdrożenia algorytmu Diffiego-Hellmana, aby zrozumieć jego praktyczne wyzwania i strategie.

10. Rzeczywiste scenariusze wdrożenia

Wdrożenie w protokołach komunikacji bezpiecznej:

- Scenariusz: Integracja algorytmu Diffiego-Hellmana w protokołach takich jak TLS/SSL w celu zabezpieczenia ruchu sieciowego.

- Wyzwania: Zapewnienie kompatybilności z różnymi przeglądarkami i serwerami, radzenie sobie z różnym poziomem wsparcia dla protokołów kryptograficznych.

- Strategie: Wdrażanie mechanizmów awaryjnych oraz stosowanie hybrydowych podejść łączących DH z innymi metodami kryptograficznymi dla szerszej kompatybilności i bezpieczeństwa.

Wdrożenie w usługach VPN:

- Scenariusz: Używanie algorytmu Diffiego-Hellmana w VPN-ach do nawiązywania bezpiecznych połączeń przez publiczne sieci.

- Wyzwania: Znalezienie równowagi między wydajnością a bezpieczeństwem, szczególnie przy dużej liczbie równoczesnych połączeń.

- Strategie: Optymalizacja wykorzystania zasobów, użycie wydajnych implementacji DH oraz regularne aktualizowanie parametrów kryptograficznych w celu utrzymania bezpieczeństwa.

Użycie w aplikacjach do szyfrowania wiadomości:

- Scenariusz: Implementacja algorytmu Diffiego-Hellmana w aplikacjach do wiadomości w celu zapewnienia szyfrowania end-to-end.

- Wyzwania: Zapewnienie prywatności użytkownika przy jednoczesnym zachowaniu przyjaznego dla użytkownika doświadczenia, radzenie sobie z prywatnością metadanych.

- Strategie: Połączenie DH z innymi technikami szyfrowania dla treści i metadanych wiadomości, implementacja przyjaznych dla użytkownika systemów zarządzania kluczami.

Zabezpieczanie komunikacji IoT:

- Scenariusz: Stosowanie algorytmu Diffiego-Hellmana w urządzeniach Internetu Rzeczy (IoT) do bezpiecznej komunikacji.

- Wyzwania: Ograniczenia zasobów w urządzeniach IoT, zapewnienie interoperacyjności wśród różnorodnych urządzeń.

- Strategie: Stosowanie lekkich algorytmów kryptograficznych obok DH, zapewnienie skalowalności oraz aktualizowanie protokołów bezpieczeństwa w oprogramowaniu urządzeń IoT.

Bankowość i transakcje finansowe:

- Scenariusz: Używanie algorytmu Diffiego-Hellmana w systemach bankowości internetowej do zabezpieczania transakcji.

- Wyzwania: Wysokie wymagania dotyczące bezpieczeństwa i niezawodności, zgodność z regulacjami i standardami finansowymi.

- Strategie: Regularne aktualizacje standardów kryptograficznych, integracja wieloskładnikowego uwierzytelniania oraz prowadzenie audytów bezpieczeństwa.

Wniosek: Te rzeczywiste scenariusze podkreślają wszechstronność i praktyczne wyzwania wdrażania algorytmu Diffiego-Hellmana. Radzenie sobie z tymi wyzwaniami wymaga połączenia wiedzy technicznej, bieżącego utrzymania oraz adaptacji do ewoluującego krajobrazu bezpieczeństwa.

Ta sekcja omawia różne zastosowania algorytmu Diffiego-Hellmana, dostarczając wglądów w jego wdrożenie w różnych kontekstach. W następnej sekcji omówimy potencjalne problemy i powszechne błędy w implementacji algorytmu Diffiego-Hellmana, wraz ze strategiami skutecznego rozwiązywania tych wyzwań.

11. Potencjalne problemy w implementacji

Wybór parametrów

- Wyzwanie: Jednym z głównych problemów przy implementacji algorytmu Diffiego-Hellmana jest wybór odpowiednich parametrów, takich jak liczba pierwsza i podstawa. Słabe lub niewłaściwie dobrane parametry mogą kompromitować bezpieczeństwo wymiany kluczy.

- Strategia: Używanie zalecanych zestawów parametrów, które zostały przejrzane i przetestowane przez ekspertów kryptograficznych. Regularne aktualizacje i przestrzeganie standardów branżowych mogą ograniczać ryzyko związane z wyborem parametrów.

Ataki typu man-in-the-middle

- Wyzwanie: Algorytm Diffiego-Hellmana jest podatny na ataki typu man-in-the-middle, gdzie atakujący przechwytuje proces wymiany kluczy.

- Strategia: Implementacja dodatkowych mechanizmów uwierzytelniania, takich jak certyfikaty cyfrowe i infrastruktura klucza publicznego (PKI), aby uwierzytelnić komunikujące się strony przed rozpoczęciem wymiany kluczy.

Poufność w przód

- Wyzwanie: Zapewnienie, że implementacja algorytmu Diffiego-Hellmana zapewnia poufność w przód, chroniąc przeszłe sesje przed przyszłymi kompromitacjami kluczy prywatnych.

- Strategia: Używanie efemerycznej wymiany kluczy Diffiego-Hellmana (gdzie pary kluczy są generowane na nowo dla każdej sesji), aby zapewnić, że kompromitacja kluczy długoterminowych nie wpływa na bezpieczeństwo przeszłych komunikacji.

Obawy dotyczące wydajności

- Wyzwanie: Wymagania obliczeniowe dla wymiany kluczy Diffiego-Hellmana mogą wpływać na wydajność, zwłaszcza w środowiskach o ograniczonych zasobach.

- Strategia: Optymalizacja implementacji pod kątem efektywności oraz rozważenie użycia Eliptycznej Krzywej Diffiego-Hellmana (ECDH) dla szybszych obliczeń przy mniejszych rozmiarach kluczy.

Zagrożenie informatyki kwantowej

- Wyzwanie: Pojawienie się informatyki kwantowej stanowi potencjalne zagrożenie dla algorytmu Diffiego-Hellmana, ponieważ komputery kwantowe mogą ostatecznie efektywnie rozwiązać problem logarytmu dyskretnego.

- Strategia: Śledzenie rozwoju w dziedzinie kryptografii kwantoodpornej i przygotowanie się do przyjęcia postkwantowych algorytmów kryptograficznych, gdy staną się one praktyczne i standaryzowane.

Wniosek: Skuteczna implementacja algorytmu Diffiego-Hellmana wymaga starannego rozważenia różnych wyzwań, od wyboru parametrów po zagrożenia związane z informatyką kwantową. Radzenie sobie z tymi problemami obejmuje połączenie przestrzegania najlepszych praktyk, aktualizacji standardów kryptograficznych oraz włączenia dodatkowych środków bezpieczeństwa uzupełniających wymianę kluczy Diffiego-Hellmana.

Ta sekcja przedstawia potencjalne wyzwania związane z wdrożeniem algorytmu Diffiego-Hellmana i oferuje praktyczne rozwiązania dla bezpiecznego wdrożenia. Kolejne sekcje będą badać aspekty bezpieczeństwa algorytmu Diffiego-Hellmana, w tym ataki, zagrożenia i strategie obronne.

12. Ataki i zagrożenia

Ataki typu man-in-the-middle

- Opis zagrożenia: Jednym z najważniejszych zagrożeń dla algorytmu Diffiego-Hellmana jest możliwość ataku typu man-in-the-middle, gdzie atakujący przechwytuje proces wymiany kluczy i potencjalnie może odszyfrować wiadomości.

- Strategie obronne: Wykorzystanie silnych metod uwierzytelniania, takich jak certyfikaty cyfrowe, oraz bezpieczne protokoły transportowe jak TLS, które mogą uwierzytelnić komunikujące się strony przed wymianą kluczy.

Ataki na małe podgrupy

- Opis zagrożenia: Te ataki wykorzystują właściwości grupy używanej w wymianie Diffiego-Hellmana, szczególnie gdy istnieją podgrupy o małej liczbie porządkowej.

- Strategie obronne: Staranny wybór parametrów, zapewnienie, że użyta liczba pierwsza nie ma małych czynników i użycie bezpiecznej liczby pierwszej (gdzie

jest również liczbą pierwszą) mogą złagodzić te ataki.

jest również liczbą pierwszą) mogą złagodzić te ataki.

Ataki boczne

- Opis zagrożenia: Atakujący mogą użyć ataków bocznych, aby uzyskać informacje o procesie wymiany kluczy, wykorzystując informacje ujawniane podczas obliczeń.

- Strategie obronne: Implementacja algorytmów i systemów odpornych na ataki boczne, takich jak algorytmy działające w stałym czasie dla generacji i wymiany kluczy.

Kompromitacja poufności w przód

- Opis zagrożenia: Jeśli długoterminowe klucze prywatne zostaną skompromitowane, poprzednie komunikacje, które nie wykorzystywały efemerycznych kluczy, mogą być zagrożone.

- Strategie obronne: Implementacja efemerycznego Diffiego-Hellmana, który generuje nowe klucze dla każdej sesji, zapewniając, że poprzednie komunikacje pozostają bezpieczne nawet jeśli później skompromitowane zostaną długoterminowe klucze.

Zagrożenie informatyki kwantowej

- Opis zagrożenia: Potencjalny rozwój komputerów kwantowych stanowi zagrożenie dla algorytmu Diffiego-Hellmana, ponieważ mogłyby one efektywnie rozwiązać problem logarytmu dyskretnego.

- Strategie obronne: Monitorowanie postępów w informatyce kwantowej i przygotowanie do przejścia na algorytmy kryptograficzne odporne na kwanty, gdy staną się dostępne.

Wniosek: Chociaż algorytm Diffiego-Hellmana jest kamieniem węgielnym współczesnych praktyk kryptograficznych, nie jest odporny na określone zagrożenia i ataki. Odpowiednie strategie obronne, w tym użycie silnych mechanizmów uwierzytelniania, staranny wybór parametrów i przyjęcie technik kwantoodpornych, są niezbędne do ochrony integralności komunikacji opartej na Diffie-Hellmanie.

Ta sekcja przedstawia różne zagrożenia bezpieczeństwa dla algorytmu Diffiego-Hellmana i odpowiednie środki zaradcze. Następnie przyjrzymy się dokładniej strategiom obronnym, oferując przewodnik, jak chronić się przed tymi podatnościami.

14. Dodatkowy rozdział: Kierunki rozwoju i nowe tendencje

Postępy w technikach kryptograficznych

- Innowacje: Trwające badania w dziedzinie kryptografii mogą prowadzić do nowych wariantów algorytmu Diffiego-Hellmana, które są bardziej efektywne lub bezpieczne.

- Potencjalne rozwój: Oczekuj postępów w algorytmach, które zwiększają wydajność lub bezpieczeństwo protokołów wymiany kluczy, szczególnie w kontekście rosnącej mocy obliczeniowej.

Wpływ informatyki kwantowej

- Zagrożenie kwantowe: Nadejście informatyki kwantowej stwarza zarówno wyzwania, jak i możliwości dla algorytmu Diffiego-Hellmana.

- Przygotowanie: Społeczność kryptograficzna aktywnie bada algorytmy odporne na kwanty. Kluczowe jest pozostanie na bieżąco z tymi rozwojami i gotowość do ich adopcji w razie potrzeby.

Integracja z IoT i nowymi technologiami

- Rozwój: Rozprzestrzenianie się urządzeń IoT i nowych technologii wymaga bezpiecznych protokołów komunikacyjnych, gdzie Diffie-Hellman może odgrywać znaczącą rolę.

- Rozważania: Rośnie potrzeba lekkich rozwiązań kryptograficznych, które można wydajnie implementować w środowiskach o ograniczonych zasobach, takich jak urządzenia IoT.

Wzmocnione protokoły prywatności i anonimowości

- Skupienie na prywatności: W związku ze wzrostem obaw o prywatność i ochronę danych może być większy nacisk na integrację algorytmu Diffiego-Hellmana z protokołami, które zwiększają anonimowość użytkownika i poufność danych.

- Zastosowania: Oczekuj rozwoju w bezpiecznym przesyłaniu wiadomości, prywatnej przeglądarce i innych aplikacjach, gdzie prywatność użytkownika jest najważniejsza.

Regulacje i czynniki zgodności

- Krajobraz zgodności: Zmieniające się regulacje i wymagania dotyczące zgodności mogą wpływać na implementację i ewolucję protokołów kryptograficznych, w tym Diffiego-Hellmana.

- Adaptacja: Zapewnienie, że implementacje kryptograficzne pozostają zgodne z międzynarodowymi standardami i regulacjami, będzie kluczowe.

Wniosek: W miarę ewolucji cyfrowego krajobrazu, ewoluować będą również zastosowania i implementacje algorytmu Diffiego-Hellmana. Pozostanie na bieżąco z tymi zmianami oraz adaptacja do nowych wyzwań i możliwości będzie kluczowa dla utrzymania solidnych i skutecznych systemów kryptograficznych.

Ta sekcja bada potencjalne przyszłe trendy i rozwój, które mogą wpłynąć na użycie i ewolucję algorytmu Diffiego-Hellmana. W następnej i ostatniej sekcji podsumujemy nasze wszechstronne badanie algorytmu Diffiego-Hellmana, podsumowując jego znaczenie i implikacje w dziedzinie kryptografii.

15. Podsumowanie

Wieloletnie zastosowanie: Algorytm Diffiego-Hellmana, od czasu jego powstania w połowie lat 70-tych, pozostał fundamentalnym składnikiem w dziedzinie bezpiecznej komunikacji. Jego zdolność do ułatwiania bezpiecznej wymiany kluczy przez niezabezpieczony kanał zrewolucjonizowała podejście do cyfrowego bezpieczeństwa.

Fundamentalny Wpływ: Wpływ algorytmu wykracza poza samą wymianę kluczy; położył podwaliny pod rozwój kryptografii z kluczem publicznym i był kluczowym elementem w różnych protokołach kryptograficznych, w tym SSL/TLS, VPN-ach i aplikacjach do bezpiecznej wymiany wiadomości.

Wyzwania i Zdolność Adaptacji: Pomimo swojego wieku, Diffie-Hellman pozostaje nadal aktualny, dostosowując się do nowych wyzwań, takich jak nadejście informatyki kwantowej. Trwające badania i prace rozwojowe społeczności kryptograficznej skupiają się na wzmocnieniu i zabezpieczeniu algorytmu przed przyszłymi zagrożeniami.

Filar Bezpieczeństwa Cyfrowego: Rola algorytmu w ułatwianiu bezpiecznych cyfrowych transakcji i komunikacji podkreśla jego znaczenie w dzisiejszym, wzajemnie powiązanym świecie. Jego implementacja w szerokim zakresie aplikacji podkreśla jego wszechstronność i skuteczność.

Perspektywy na Przyszłość: W miarę postępu w erze informatyki kwantowej i coraz bardziej zaawansowanych cyberzagrożeń, zasady leżące u podstaw algorytmu Diffiego-Hellmana będą nadal przedmiotem badań i udoskonaleń. Jego adaptowalność i podstawowa rola w praktykach kryptograficznych zapewniają, że pozostanie on kluczowym graczem w zabezpieczaniu cyfrowej komunikacji.

Szerszy Kontekst Kryptograficzny: Podróż algorytmu Diffiego-Hellmana od przełomowego konceptu do podstawowego elementu w protokołach kryptograficznych jest przykładem dynamicznej natury dziedziny kryptografii. Stanowi on świadectwo znaczenia ciągłej innowacji i adaptacji w obliczu ewoluujących cyfrowych wyzwań.

Końcowe Refleksje: Algorytm Diffiego-Hellmana to coś więcej niż metoda kryptograficzna; jest kamieniem węgielnym nowoczesnego cyfrowego bezpieczeństwa, który wytrzymał próbę czasu. Jego ciągła ewolucja i zastosowanie w różnych aspektach cyfrowej komunikacji mówią o jego trwałym znaczeniu i nieustannej potrzebie bezpiecznej i prywatnej wymiany informacji w naszym cyfrowym świecie.

To podsumowanie pokazuje istotę algorytmu Diffiego-Hellmana, podkreślając jego niezastąpioną rolę w sferze cyfrowego bezpieczeństwa i kryptografii. W miarę jak będziemy nadal poruszać się po ciągle zmieniającym się cyfrowym kontekście, zasady i zastosowania algorytmu Diffiego-Hellmana niewątpliwie pozostaną kluczowe w zabezpieczaniu naszej cyfrowej przyszłości.